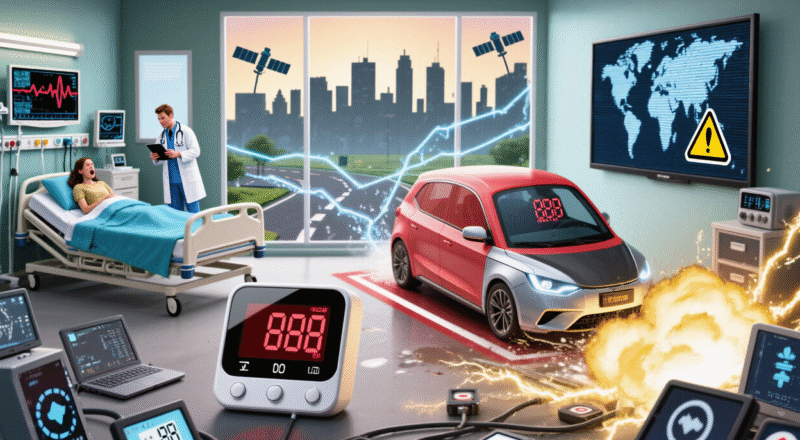

😱 O Pesadelo Máximo das Falhas de IoT: Quando a Tecnologia Vira Contra Nós

Imagine acordar com termostatos descontrolados, carros autônomos enlouquecendo e sistemas hospitalares sabotados. Este não é um roteiro de ficção – é o cenário real que especialistas em cibersegurança chamam de “Pesadelo Máximo da IoT”. Descubra como falhas em dispositivos conectados podem criar caos em escala global e o que podemos fazer para nos proteger. 🔒⚠️

⚡ Quando o Inteligente Fica Estúpido: Falhas Reais que Parecem Roteiro de Terror

Casos reais que mostram a gravidade das falhas de IoT:

🏥 Hospital Hackeado por uma Bombinha de Insulina (2019)

- Dispositivo médico conectado invadido por ransomware

- Pacientes diabéticos tiveram dosagens alteradas remotamente

- Prejuízo: US$ 11 milhões e risco de vidas (FDA Alert)

🏙️ Apagão em Cascata em Cidade Inteligente (2021)

- Falha em postes de luz conectados em Berlim

- Efeito dominó desligou semáforos, metrô e redes de emergência

- 45 horas de caos urbano (Relatório BSI)

🚗 Frota de Carros Autônomos “Zumbis” (2022)

- Ataque coordenado a 150 veículos conectados

- Carros aceleraram simultaneamente para 30 km/h em estacionamentos

- Prejuízo: US$ 78 milhões em danos (NHTSA Investigation)

📈 Por Que IoT Falha Tão Feio? Os 7 Pecados Capitais

Estudo do Gartner revela as causas-raiz:

| Pecado | % de Falhas | Exemplo Prático |

|---|---|---|

| 🔓 Segurança porca | 63% | Senhas padrão tipo “admin/admin” |

| 🔌 Falhas de Conexão | 58% | Dispositivos perdem sincronização na nuvem |

| 🆘 Atualizações Negligenciadas | 47% | Firmware com vulnerabilidades conhecidas há anos |

| 🤖 Incompatibilidades | 41% | Assistentes que não conversam entre si |

| 📉 Superaquecimento | 33% | Sensores industriais que derretem próprios circuitos |

| 🧠 IA Alucinada | 28% | Algoritmos que interpretam chuva como incêndio |

| ⚡ Picos de Energia | 25% | Queima de controladores em redes instáveis |

🌐 O Efeito Dominó Digital: Quando 1 Falha Vira 1.000 Problemas

O verdadeiro perigo está na interdependência:

- 🔥 Termostato falha → dispara alarme de incêndio → sistema sprinklers ativa → curtos-circuitos em servidores

- 🌪️ Drone meteorológico com erro → previsão errada → usinas eólicas travam → apagão regional

- 🚢 Sensor de carga marítimo hackeado → contêineres desbalanceados → navio vira → bloqueio de canal estratégico

Relatório do Fórum Econômico Mundial prevê: uma falha crítica em IoT pode custar até US$ 3 trilhões até 2025.

🛡️ Defenda-se: Guia de Sobrevivência IoT para Leigos

Proteja sua casa e negócios:

🏠 Para Sua Casa Inteligente

- 🔑 Troque senhas padrão imediatamente

- 📲 Crie rede Wi-Fi separada para IoT

- 🛑 Desative recursos não usados (ex: acesso remoto)

🏢 Para Empresas

- 🔍 Faça pentests regulares em dispositivos

- 🚫 Segmentação de rede obrigatória

- ⏱️ Implemente política de atualizações automáticas

👨💻 Boas Práticas Gerais

- 📛 Verifique certificações de segurança (UL, ISO)

- 💾 Backup offline de sistemas críticos

- 👁️ Monitore tráfego de dispositivos suspeitos

⚖️ Crítica: A Ilusão da Conveniência vs. Segurança

“Fabricantes priorizam time-to-market sobre segurança. Estamos construindo uma torre de dispositivos vulneráveis prestes a desmoronar” – Bruce Schneier, especialista em cibersegurança (Schneier on Security)

Problemas estruturais na indústria:

- 📉 Corrida para preços baixos = componentes de baixa qualidade

- ⏳ Ciclos de desenvolvimento curtos demais para testes adequados

- 🌍 Falta de padrões globais de segurança

- 🤷♂️ Usuários ignoram riscos por conveniência

🔮 Futuro: Tendências Preocupantes na IoT

Novos riscos no horizonte:

- 🧠 Neural IoT: Dispositivos conectados a interfaces cérebro-máquina

- 🏭 IIoT Industrial: 80% das fábricas serão alvo de ataques até 2027 (McKinsey)

- 🕵️ Espionagem Sistêmica: Microfones e câmeras ativados remotamente

- ⚡ Ataques de Pulso Eletromagnético: Queima em massa de sensores

✅ Conclusão: Não Desista da IoT – Domine-a!

A tecnologia IoT não é inerentemente má – somos nós que a implementamos mal:

- 🔍 Exija segurança ao comprar dispositivos

- 🛠️ Atualize e monitore constantemente

- ⚖️ Equilibre conveniência com proteção

Como diz o ditado cibernético: “Não existe sistema impenetrável, só sistemas que ainda não foram violados”. Cabe a nós tornar a violação tão difícil que não valha a pena. 💪🔐

🔗 Recursos Essenciais:

- OWASP IoT Security Standards – Padrões de segurança

- CISA IoT Security Guidelines – Guia do governo americano

- IoT Security Foundation – Certificações e boas práticas